1. 컴퓨터 보안의 개요

모리스 웜: 1980년대 후반에 등장한 인터넷을 통해 전파된 최초의 웜으로, 인터넷으로 연결된 수천 대의 UNIX 컴퓨터를 감염시켰다.

유럽에서 제정한 개인정보 보호법(GDPR, 2016)은 EU에 서비스를 제공하는 전 세계 기업에 모두 적용된다.

2. 암호의 개념

암호체계 설계의 두 가지 기본 원칙

- 혼돈confusion: 평문과 암호문 사이의 상관관계를 숨긴다

- 확산diffusion: 평문의 통계적 성질을 암호문 전반에 확산시켜 숨긴다.

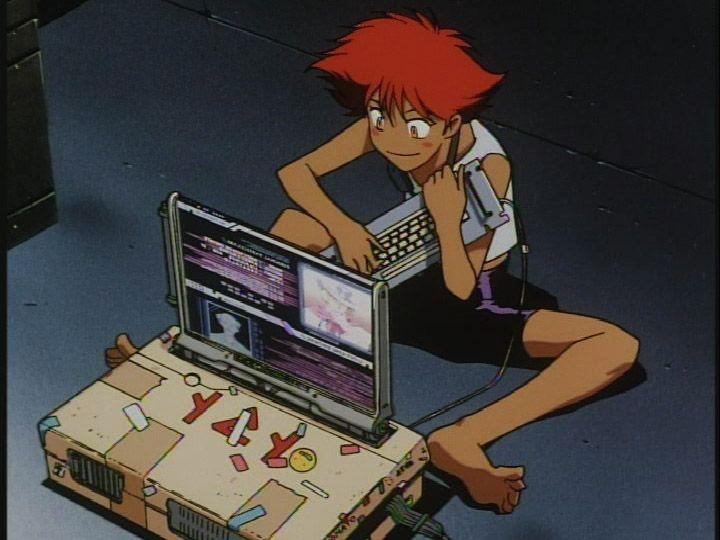

3. 사이버 공격

CHI 바이러스: 인터넷, CD 등 다양한 경로를 통해 컴퓨터에 감염되어 있다가 특정 기간에 작동을 개시하여 메모리와 저장장치의 데이터를 완전히 파괴한다.

바이러스, 웜, 트로이 목마의 특징 비교

| 구분 | 바이러스 | 웜 | 트로이 목마 |

| 자기복제 기능 | O | O | X |

| 숙주 필요 여부 | O | X | X |

| 주요 전파 방법 | 감염 파일의 실행, 감염 디스크를 통한 부팅 | 감염 대상을 자동 검색하여 전파 | 전파되지 않음 |

| 주요 전파 대상 | 파일 및 부트 섹터 | 네트워크 전체 | 전파되지 않음 |

| 주요 악성 행위 | 데이터 파괴, 네트워크 마비 | 데이터 파괴, 네트워크 마비 | 정보 유출, 컴퓨터 제어 |